Sadržaj:

Mrak u decembru: Kada programski kod ugasi svetla

Krajem decembra 2025. godine poljski energetski sektor bio je meta koordinisanog sajber napada koji je obuhvatio više vetro i solarnih farmi, jedno veliko kogeneraciono postrojenje i proizvodne kapacitete povezane sa energetikom. Incident je potvrdio poljski nacionalni CERT, a naknadne analize su ukazale na kombinaciju više slabosti - javno izložene VPN servise bez više faktora autentifikacije, reciklirane kredencijale i podrazumevane lozinke na industrijskim uređajima. Nakon inicijalnog pristupa, napadači su menjali firmver na RTU kontrolerima, brisali konfiguracije HMI panela i pokušali širu distribuciju destruktivnog malvera poznatog kao DynoWiper. Iako nije došlo do dugotrajnog prekida proizvodnje na nacionalnom nivou, događaj je pokazao kako osnovni bezbednosni propusti mogu da prerastu u operativni rizik za kritičnu infrastrukturu. Ali, ovo nije priča o osnovnoj sajber higijeni.

Operacija „Olimpijske igre“: Rođenje digitalnog oružja

Početkom 2000-ih, međunarodna zajednica je sa zabrinutošću pratila napredak iranskog nuklearnog programa, sa posebnim fokusom na postrojenje za obogaćivanje uranijuma u Natanzu. Zvaničnici Sjedinjenih Američkih Država i Izraela strahovali su da Iran razvija kapacitete za vojnu primenu pod okriljem civilnog programa. Konvencionalni vojni udar nosio je preveliki rizik od eskalacije sukoba na Bliskom istoku. U tom kontekstu, pod administracijom predsednika Džordža V. Buša, pokrenuta je tajna operacija pod kodnim imenom „Olimpijske igre“.

Anatomija napada: Kako je Stuxnet funkcionisao

Stuxnet je bio složeno digitalno oružje. Njegova snaga nije bila u jednoj tehnici, već u kombinaciji preciznog ciljanja, tehničke sofisticiranosti i strpljenja. Postrojenje u Natanzu bilo je zaštićeno takozvanim „vazdušnim jazom“ (air gap), što znači da je sistem bio fizički izolovan od sveta. Zbog toga se pretpostavlja da je malver u mrežu unet fizički, najverovatnije putem zaraženih USB uređaja. Nakon fizičke infiltracije, širio se koristeći četiri do tada nepoznate ranjivosti (zero-day) u Windows operativnom sistemu, uz lažne digitalne sertifikate ukradene od legitimnih kompanija, kako bi zaobišao detekciju.

Stuxnet nije bio dizajniran da pravi štetu nasumično. Prvo bi proveravao da li je na računaru instaliran industrijski softver Siemens SIMATIC, a zatim bi tražio tačno određene modele PLC kontrolera i frekventne konvertore koji su se koristili u centrifugama. Aktivirao bi se tek kada bi prepoznao rad motora u vrlo uskom rasponu frekvencija, karakterističnom za postrojenja za obogaćivanje uranijuma. Ako uslovi nisu bili ispunjeni, ostajao je neaktivan.

Ljudski faktor: Trag koji vodi do Holandije

Godinama je najveća misterija Stuxneta bila kako je stigao u izolovano postrojenje. Odgovor se, po svemu sudeći, nije nalazio samo u programskom kodu, već i u klasičnoj špijunaži. U pojedinim istraživačkim i novinarskim rekonstrukcijama pominje se ime holandskog inženjera Erika van Sabena. Navodi se da je on, radeći za kompaniju koja je poslovala sa Iranom, bio regrutovan od strane holandske obaveštajne službe AIVD. Svesno ili nesvesno, on je uneo malver u Natanz. Ovi navodi nikada nisu zvanično potvrđeni, ali ukazuju na moguću kombinaciju tehničkih i obaveštajnih metoda iskorišćenih za inicijalnu infiltraciju.

Ta priča je dodatno dobila na težini zbog činjenice da je Van Saben početkom 2009. godine stradao u saobraćajnoj nesreći u Ujedinjenim Arapskim Emiratima, pod okolnostima koje su u medijima opisane kao misteriozne. Ono što su kasnije analize potvrdile jeste da Stuxnet verovatno nije ubačen samo jednom. Razvijan je i plasiran u više verzija, uz postepeno prilagođavanje ciljanom okruženju. Stuxnet se zato danas posmatra ne kao jedan napad, već kao dugotrajna, slojevita operacija, prepletena digitalnim i konvencionalnim delovanjem.

Dva lica sajber pretnji

Da bi se pretnja poput Stuxneta u potpunosti razumela, važno je razlikovati državno sponzorisane operacije od organizovanog sajber kriminala. Iako ponekad koriste slične alate, razlika je pre svega u motivu i resursima. Sajber kriminal je u najvećem broju slučajeva vođen novcem. Ciljevi su krađa podataka, prevare i iznude preko malvera kao što je ransomver. Mete se biraju oportunistički, na osnovu ranjivosti i verovatnoće brze zarade, a primarni fokus je profit.

Evolucija digitalnog fronta: Decenija i po nakon Stuxneta

Stuxnet je bio prelomna tačka, ali ne i početak. Već 2007. godine, talas koordinisanih DDoS napada (Distributed Denial-of-Service) paralisao je Estoniju. Državne institucije, banke i mediji bili su danima nedostupni, pokazujući koliko je moderna država zavisna od digitalne infrastrukture. Nakon Stuxneta, napadi su postali destruktivniji. Pored napada na elektro mrežu u Ukrajini 2015. i 2016. godine, 2017. se pojavio NotPetya. Na prvi pogled ransomver, u suštini je bio destruktivni malver (wiper) čija svrha nije bila otkup, već trajno uništavanje podataka. Iako je primarno gađao Ukrajinu, brzo je izmakao kontroli i naneo milijarde dolara štete kompanijama širom sveta, uključujući i ruski Rosnjeft.

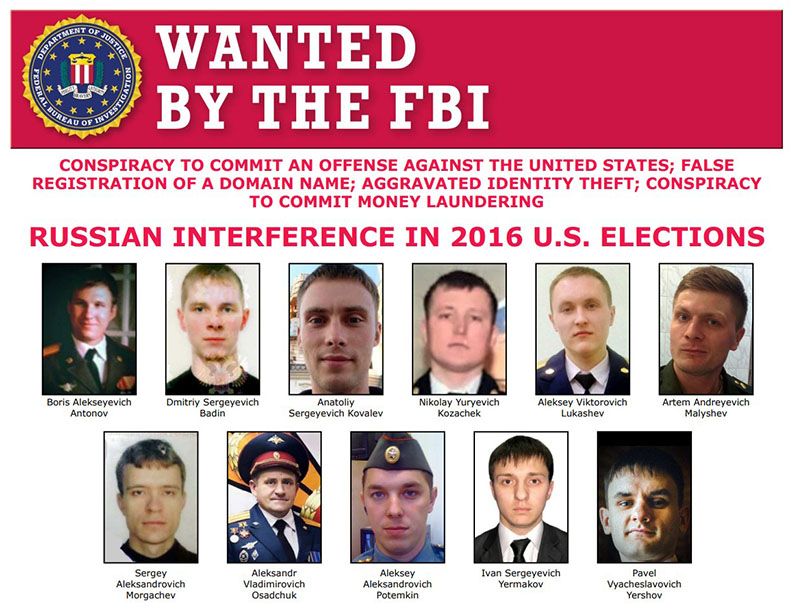

U godinama koje su usledile, sajber prostor je postao arena za ostvarivanje različitih ciljeva. Finansijski motivisane operacije, poput napada na banke i kripto-platforme, postale su način za zaobilaženje ekonomskih sankcija. Istovremeno, otkriće da su komunikacije tadašnje nemačke kancelarke Angele Merkel bile predmet obaveštajnog nadzora od strane saveznika, pokazalo je da digitalna špijunaža ne zna ni za moralne granice. Pitanje poverenja među državama dobilo je novu, digitalnu dimenziju.

Zaključak: Svet posle Rubikona

Atomska bomba bačena na Hirošimu nije samo uništila grad i pobila desetine hiljada ljudi u trenutku; promenila je percepciju granica mogućeg u konvencionalnom ratovanju. Stuxnet možda nije imao bljesak ni smrtonosni udarni talas, ali je učinio isto za digitalni svet. Pokazao je da programski kod može da nanese fizičku štetu i zaustavi ključne procese jedne države.

Posledice se danas ne mere brojem žrtava, jer čovek je odavno jeftina roba. Meri se efekat ugašenih sistema, zaustavljenog napretka i poremećenog poverenja. Savremeni svet je nepovratno zavisan od digitalnog sveta i u takvom okruženju, organizovanim napadima na infrastrukturu, struju, vodu, bolnice, logistiku, medije i izbore - državni akteri imaju moć da oblikuju stvarnost, zavisno od toga šta im je u interesu i kako su raspoloženi.